في العام الماضي، قمنا بتغطية أول هجوم Rowhammer معروف على وحدات معالجة الرسومات، والذي أطلق عليه اسم “GPUHammer”، والذي أثبت أن VRAM أيضًا عرضة لتقلب البتات. في ذلك الوقت، ركزت قصتنا على كيف يمكن لـ GPUHammer تعطيل دقة نموذج الذكاء الاصطناعي من 80% إلى 0.1% فقط في RTX A6000 بقلب بت واحد. منذ ذلك الحين، ظهر هجومان Rowhammer جديدان يمكنهما الوصول إلى الجذر إلى وحدة المعالجة المركزية من خلال وحدة معالجة الرسومات الخاصة بك، مما قد يؤدي إلى تعريض نظامك بالكامل للخطر (القصة عبر Ars Technica).

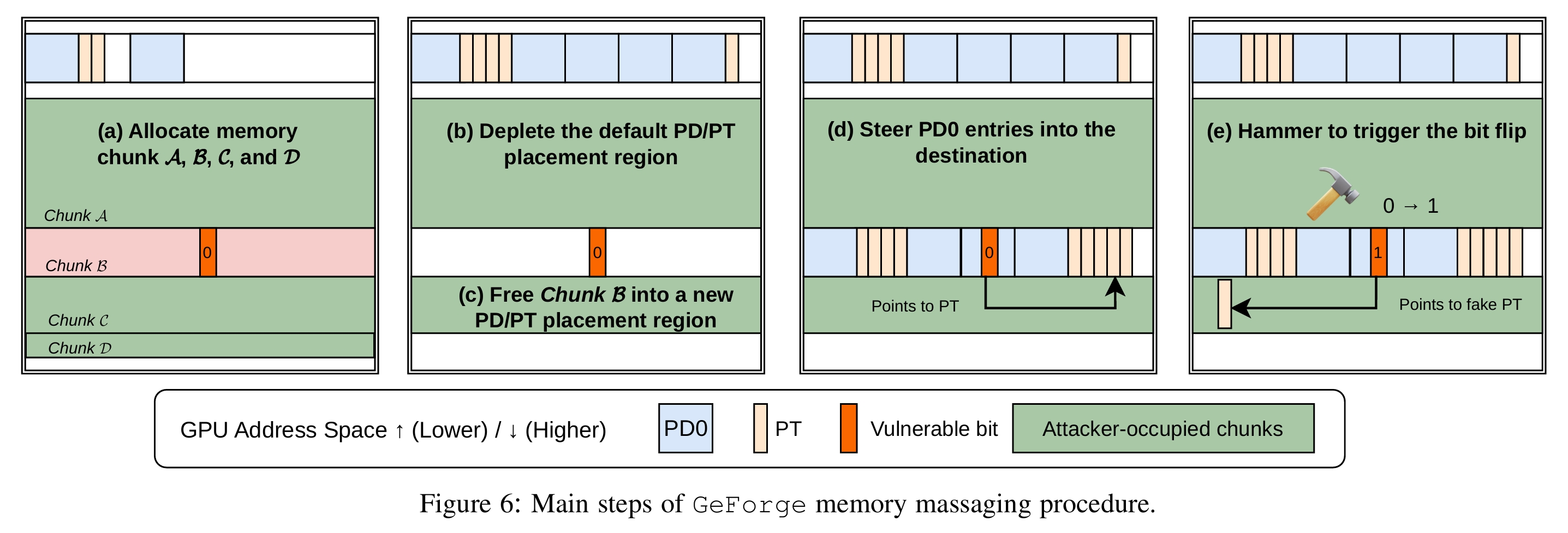

تسمى هذه الهجمات “GDDRHammer” و”GeForge”، كما هو مدرج في موقع gddr.fail. كلاهما يعملان بشكل مشابه تمامًا ويشتركان في هدف نهائي متطابق. لكن أولاً، من المهم أن نفهم ما هو Rowhammer. في عام 2014، تم اكتشاف أنه من خلال الوصول المستمر إلى صفوف من الذاكرة، يمكنك إحداث قلب بسيط عن قصد في الصفوف المجاورة. نظرًا لأنه يتم تخزين البتات كشحنة كهربائية، فإن “طرقها” يسبب تداخلًا كهربائيًا يمكن أن يقلب الصفر إلى واحد، أو العكس.

يستمر المقال أدناه

تمكن الفريق من إجراء تقلبات بمعدل 1171 بت على RTX 3060 و202 بت على RTX A6000. من الواضح أن هذا يشل ذاكرة وحدة المعالجة المركزية، ولكن وفقًا لورقة البحث، فهذا يعني أيضًا أنه “يمكن للمهاجم تعديل جدول الصفحات على وحدة معالجة الرسومات للإشارة إلى الذاكرة الموجودة على وحدة المعالجة المركزية، وبالتالي يمنح المهاجم القدرة على قراءة/كتابة كل ذاكرة وحدة المعالجة المركزية أيضًا، مما يؤدي بالطبع إلى إضعاف الجهاز تمامًا.”

حتى الآن، يبدو أن ذاكرة GDDR6 فقط هي التي تأثرت بهجمات Rowhammer، وقد اختبر الفريق 25 وحدة معالجة رسوميات بها، ووجدوا نقاط ضعف في معظمها. تم أيضًا اختبار المزيد من البطاقات الحديثة ذات الذاكرة GDDR6X أو GDDR7، ولكن لا يمكن اختراقها بعد. اقترحت Nvidia بالفعل تمكين ECC للتخفيف من هجمات Rowhammer، ولكن هذا يقلل من إجمالي سعة VRAM، ويقدم أداءً زائدًا، وهو غير متوفر في كل وحدة معالجة رسومات.

الخيار الآخر هو تمكين IOMMU (وحدة إدارة ذاكرة الإدخال والإخراج) في BIOS، مما يضع حدودًا صارمة حول الأجهزة التي لا تحتوي على وحدة المعالجة المركزية عندما تحاول الوصول إلى ذاكرة النظام. عادةً، يمكن لوحدة معالجة الرسومات قراءة ذاكرة النظام أو كتابتها دون طلب وحدة المعالجة المركزية في كل مرة (الوصول المباشر للذاكرة)، وهذه هي الطريقة التي ينزلق بها GDDRHammer أو GeForge إلى ذاكرة الوصول العشوائي للنظام. ولكن مع تمكين IOMMU، لا يمكن استغلال جداول الصفحات التالفة ذات التعيين غير الصحيح للوصول إلى وحدة المعالجة المركزية حيث سيتم تطويقها.

فكر في الأمر على أنه وضع وحدة معالجة الرسومات في وضع الحماية حيث لا يزال بإمكانها التحدث إلى وحدة المعالجة المركزية، ولكن لا يُسمح لها بالالتفاف حولها. بالطبع، إذا تم تكوين IOMMU نفسها بشكل خاطئ أو تم استهدافها في هجوم، فمن الممكن تجاوزها أيضًا، ولكنها أفضل خط دفاع في الوقت الحالي. ويعترف الباحثون أنفسهم بأن تمكين IOMMU يغلق الثغرة الأمنية. افتراضيًا، يتم تعطيله في BIOS لتجنب مشكلات التوافق لأنه صارم للغاية.

على الرغم من أن هجمات Rowhammer خطيرة، إلا أنها لا تزال تتطلب من المهاجم الوصول إلى نظامك من أجل تشغيل التعليمات البرمجية التي ستبدأ العملية. لذا، فأنت لست مكشوفًا بشكل نشط مقارنة بالهجمات الأخرى عن بعد. ومع ذلك، في شبكة من أجهزة الكمبيوتر المشتركة، ربما مجموعة من وحدات معالجة الرسومات التي تقوم بأحمال عمل الذكاء الاصطناعي، يزداد الخطر، لذلك من المهم أن تظل يقظًا ومطلعًا، بالرغم من ذلك. تحقق من الأوراق البحثية المرتبطة إذا كنت تريد التعمق في تفاصيل كيفية عمل أي من الهجومين.

يتبع أجهزة توم على أخبار جوجل، أو أضفنا كمصدر مفضل، للحصول على آخر الأخبار والتحليلات والمراجعات في خلاصاتك.

التعليقات