- استغل فريق Ledger's Donjon هواتف MediaTek، واستعاد أرقام التعريف الشخصية والعبارات الأولية لمحفظة العملات المشفرة

- يمكن للمهاجمين استخراج مفاتيح التشفير الجذرية من أجهزة Android المغلقة عبر USB

- تفشل بيئة التنفيذ الموثوقة لدى Trustonic في منع الهجمات على ربع أجهزة Android

اكتشف فريق القرصنة ذو القبعة البيضاء التابع ليدجر، Donjon، ثغرة أمنية في الهواتف الذكية التي تعمل بنظام Android والتي تعمل بنظام MediaTek والتي تسمح للمهاجمين بالوصول إلى البيانات الحساسة في أقل من دقيقة.

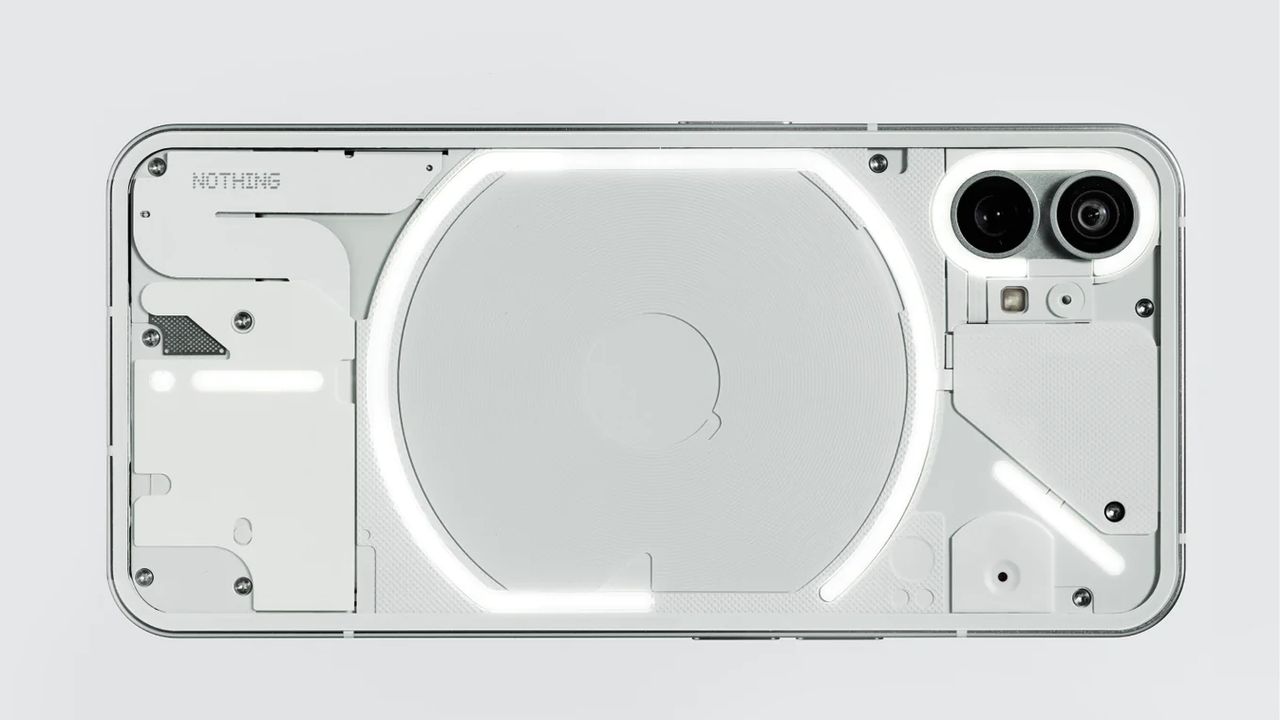

باستخدام Nothing CMF Phone 1، تجاوز Donjon نظام التشغيل Android تمامًا، واستعاد رمز PIN، وفك تشفير وحدة التخزين، واستخرج العبارات الأولية من محافظ تشفير متعددة.

يؤثر الخلل على الأجهزة التي تستخدم بيئة التنفيذ الموثوق بها من Trustonic جنبًا إلى جنب مع معالجات MediaTek، الموجودة في واحد تقريبًا من كل أربعة هواتف ذكية تعمل بنظام Android في جميع أنحاء العالم.

يستمر المقال أدناه

يمكن للمهاجمين توصيل هاتف معطل عبر USB واسترداد مفاتيح التشفير الجذرية قبل تحميل نظام التشغيل.

بمجرد الحصول عليها، تسمح هذه المفاتيح بفك تشفير مساحة التخزين دون الاتصال بالإنترنت والضغط الغاشم على رقم التعريف الشخصي للجهاز، وكشف بيانات التطبيق، بما في ذلك الرسائل والصور ومعلومات المحفظة.

تكشف هجمات النقر الصفري أن الهواتف الذكية التي تعمل بنظام Android تفتقر في كثير من الأحيان إلى وسائل حماية كافية للأجهزة والبرامج الثابتة لتأمين معلومات المستخدم الحساسة ضد عمليات الاستغلال المتقدمة.

وقال تشارلز جيليميت، الرئيس التنفيذي للتكنولوجيا في ليدجر: “يثبت هذا البحث ما حذرنا منه منذ فترة طويلة: لم يتم تصميم الهواتف الذكية أبدًا لتكون خزائن. في حين أن هذا يمكن تصحيحه، فإننا نشجع جميع المستخدمين على التحديث باستخدام أحدث الإصلاحات الأمنية”.

“إذا كانت العملات المشفرة الخاصة بك موجودة على الهاتف، فهي آمنة بقدر أضعف حلقة في أجهزة هذا الهاتف أو البرامج الثابتة أو البرامج.”

يجري فريق Donjon عمليات تدقيق منتظمة لأجهزة Ledger وأجهزة الطرف الثالث، ويكشف بشكل مسؤول عن نقاط الضعف للسماح للمصنعين بإصدار الإصلاحات قبل حدوث الاستغلال.

كشف ليدجر عن هذه الثغرة الأمنية لشركتي MediaTek وTrustonic بموجب عملية الكشف القياسية لمدة 90 يومًا، مما يوفر الوقت لوصول تصحيحات الأمان إلى مصنعي المعدات الأصلية المتأثرين.

أكدت MediaTek أنها سلمت تحديثات لمصنعي المعدات الأصلية في 5 يناير 2026، وتم الكشف عن الثغرة الأمنية علنًا في 2 مارس 2026، باسم CVE-2025-20435.

يجب على المستخدمين تثبيت التحديثات الأمنية على الفور للتخفيف من الهجمات المحتملة، حيث تظل البرامج الثابتة القادرة على الترقية ضرورية لتصحيح عمليات استغلال يوم الصفر بشكل فعال.

يكشف هذا الاستغلال عن المخاطر الكامنة في الاعتماد على الأجهزة المحمولة لتخزين البيانات الخاصة، بما في ذلك محافظ العملات المشفرة وغيرها من المعلومات الحساسة.

تظل جميع البيانات المخزنة على الهواتف الذكية التي تعمل بنظام Android عرضة للهجمات القائمة على الأجهزة، مما يؤكد أن التصحيح الفوري هو الدفاع العملي الوحيد ضد التهديدات المتقدمة.

يجب أن يدرك المستخدمون أنه حتى الهواتف الذكية المخصصة للأعمال الحديثة تحمل مخاطر أمنية متأصلة، وأن عيوب الأجهزة أو البرامج الثابتة أو البرامج يمكن أن تكشف بيانات حساسة دون سابق إنذار.

لا ينبغي اعتبار البيانات التجارية أو الشخصية الحساسة آمنة على الهواتف المحمولة، كما أن الاعتماد على هذه الأجهزة وحدها لتخزين الأصول يعد أمرًا محفوفًا بالمخاطر بطبيعته.

اتبع TechRadar على أخبار جوجل و أضفنا كمصدر مفضل للحصول على أخبار الخبراء والمراجعات والآراء في خلاصاتك. تأكد من النقر على زر المتابعة!

وبالطبع يمكنك أيضًا اتبع TechRadar على TikTok للحصول على الأخبار والمراجعات وفتح الصناديق في شكل فيديو، والحصول على تحديثات منتظمة منا على واتساب أيضاً.

التعليقات