يعد OpenClaw واحدًا من أسرع المشاريع مفتوحة المصدر نموًا في التاريخ، ومن السهل معرفة السبب. قم بتوصيله بتطبيقات المراسلة الخاصة بك، وامنحه إمكانية الوصول إلى بريدك الإلكتروني والتقويم، وسيكون لديك وكيل يعمل بالذكاء الاصطناعي يقوم بالأشياء على مدار الساعة بدلاً من مجرد الإجابة على الأسئلة. بالنسبة لمديري تكنولوجيا المعلومات، وقادة العمليات، والمطورين الذين يستكشفون الأتمتة، يعد هذا عرضًا مقنعًا.

المهم هو أن قوة OpenClaw تأتي مباشرة من الأذونات التي تمنحها له. قم بإعداده بلا مبالاة، وستمنح وكيل الذكاء الاصطناعي حق الوصول الجذري إلى جهازك، وبيانات الاعتماد الخاصة بك، وربما بيانات شركتك. ومع ذلك، باستخدام النهج الصحيح، يمكنك استكشاف ما يمكن فعله دون التعرض لمخاطر غير ضرورية.

كيف يعمل OpenClaw؟

OpenClaw هو وكيل تشغيل ذاتي الاستضافة يعمل كمساعد الذكاء الاصطناعي الشخصي الذي يعمل على جهازك الخاص. إنها خدمة Node.js طويلة الأمد تربط منصات الدردشة مثل WhatsApp وDiscord بوكيل الذكاء الاصطناعي القادر على تنفيذ مهام العالم الحقيقي. أنت تتفاعل معه من خلال تطبيقات المراسلة التي تستخدمها بالفعل، ويعمل بالنيابة عنك: تصفح الويب، وإدارة الملفات، وتشغيل البرامج النصية، واستدعاء واجهات برمجة التطبيقات الخارجية.

يستمر المقال أدناه

الوكيل ملحد للنموذج. يمكنك توصيله بـ Claude أو GPT أو DeepSeek أو نموذج مستضاف محليًا باستخدام مفاتيح API الخاصة بك. وتأتي إمكانياته من “المهارات”، وهي امتدادات تتيح للوكيل التفاعل مع المتصفحات وأنظمة الملفات وتطبيقات المراسلة وأدوات الإنتاجية. تحتوي بعض التركيبات على أكثر من 100 من المهارات التي تم إنشاؤها مسبقًا، ويمكن للمطورين إضافة مهاراتهم الخاصة.

الهندسة المعمارية بسيطة عمدا. يتم تخزين الذاكرة الدائمة كملفات Markdown على القرص، حتى تتمكن من عرض ملاحظات الوكيل وتحريرها مباشرةً. كما أنه يعمل وفقًا لجدول زمني. يمكنه فحص بريدك الوارد كل صباح، ووضع علامة على أي شيء عاجل، ومواصلة العمل على المهام الأطول أثناء غيابك.

هل استخدام OpenClaw آمن؟

في حالته الافتراضية، لا.

يتطلب OpenClaw الوصول إلى حسابات البريد الإلكتروني والتقويمات ومنصات المراسلة والأوامر على مستوى النظام، مما يخلق مساحة هجوم واسعة. حددت المراجعة الأمنية التي أجرتها Kaspersky في أوائل عام 2026 512 نقطة ضعف، ثمانية منها حرجة. وجد الباحثون في نفس الوقت تقريبًا ما يقرب من ألف تثبيت OpenClaw متاح للعامة ويعمل بدون مصادقة على الإطلاق.

الخطر الأكثر استمرارًا هو الحقن الفوري. كل بريد إلكتروني ورسالة وصفحة ويب يقرأها وكيلك هي بمثابة ناقل هجوم محتمل. يمكن للممثل الخبيث تضمين تعليمات داخل المحتوى الذي يعالجه الوكيل، أو خداعه لتسريب بيانات الاعتماد أو تنفيذ أوامر لم تسمح بها مطلقًا. هذا ليس مصدر قلق هامشي. لقد تم تصميمه هندسيًا، وقد اعترف منشئ المشروع بأنه مشكلة لم يتم حلها.

ويضيف سوق المهارات طبقة أخرى من المخاطر. وجد Bitdefender أن حوالي 20% من مهارات ClawHub كانت ضارة. إن تثبيت المهارة هو في الأساس تثبيت رمز مميز، وقد تم ربط المهارات التي لم يتم التحقق منها بسرقة بيانات الاعتماد وتنقية البيانات. أتاحت الثغرة الأمنية الحرجة منذ أوائل عام 2026، CVE-2026-25253، تنفيذ التعليمات البرمجية عن بُعد بنقرة واحدة عبر سرقة رمز WebSocket، ووجد الباحثون أكثر من 17500 حالة معرضة للإنترنت متأثرة قبل تصحيحها.

وحتى مع معالجة نقاط الضعف الفردية، فإن البنية الأساسية تبقي المخاطر حقيقية. تعد الأذونات الواسعة واستيعاب المحتوى الخارجي وسوق المهارات العامة ميزات وليست أخطاء، وتتطلب اهتمامًا مستمرًا بدلاً من الإصلاح لمرة واحدة.

ومع ذلك، لا شيء من هذا يجعل OpenClaw بعيد المنال. لقد رأينا المطورين يقومون بتشغيله بشكل آمن باستخدام بيئات معزولة وبيانات اعتماد محددة النطاق ومراقبة نشطة. الطريقة التي تستخدمها هي التي تحدد ما إذا كانت تجربة OpenClaw تمثل مخاطرة يمكن التحكم فيها أم أنها باب مفتوح.

كيفية استخدام OpenClaw بأمان

يعد تشغيل OpenClaw على الكمبيوتر المحمول الأساسي الخاص بك مع إمكانية الوصول الكامل إلى النظام عرضًا مختلفًا تمامًا عن تشغيله في حاوية معزولة على جهاز مخصص ببيانات اعتماد محددة النطاق بإحكام. تشكل خيارات النشر التي تتخذها مقدمًا كل عوامل الخطر الأخرى تقريبًا، لذا من المفيد اتخاذ هذه الخيارات بشكل صحيح قبل القيام بأي شيء آخر.

اختيار بيئة النشر

قرارك الأول هو المكان الذي يعمل فيه OpenClaw فعليًا. يقدم كل خيار مقايضة مختلفة بين الراحة والعزلة.

|

النشر |

عزل |

الأفضل ل |

المخاطر الرئيسية |

|

ماك ميني / راسبيري باي |

واسطة |

الاستخدام الشخصي المستمر |

يعمل على جهاز حقيقي بأوراق اعتماد حقيقية |

|

الآلة الافتراضية (VM) |

عالي |

طيارو المؤسسة، تقييم الفريق |

الهروب من VM أمر نادر ولكنه ليس مستحيلاً |

|

حاوية عامل ميناء |

عالي |

المطورين، الاجهزة القابلة للتكرار |

يمكن أن تؤدي عمليات التثبيت التي تم تكوينها بشكل خاطئ إلى كشف المضيف |

|

VPS (على سبيل المثال، Hostinger، DigitalOcean) |

عالية جدا |

تجارب أسلوب الإنتاج |

التعرض للإنترنت العام إذا تم تكوينه بشكل خاطئ |

أجهزة مخصصة

إذا كنت ترغب في تجربة الأجهزة المادية، فاستخدم جهازًا احتياطيًا، وليس الكمبيوتر المحمول الأساسي أو جهاز العمل. يعمل جهاز Mac Mini أو Raspberry Pi المخصص على إبعاد العميل عن الأجهزة التي تحتوي على بيانات حساسة، كما يسهل عملية المسح وإعادة البناء في حالة حدوث خطأ ما.

حاويات عامل الميناء

يعد Docker خيارًا جيدًا للمطورين الذين يريدون إعدادات معزولة وقابلة للتكرار. قم بتكوينه لتشغيل OpenClaw كمستخدم غير جذر، واستخدام نظام ملفات جذر للقراءة فقط، وإسقاط جميع إمكانات Linux، وربط منفذ البوابة بـ 127.0.0.1 بحيث لا يمكن الوصول إليه إلا من المضيف أو عبر نفق SSH. قم بتحميل الدلائل التي يحتاجها الوكيل بالفعل فقط.

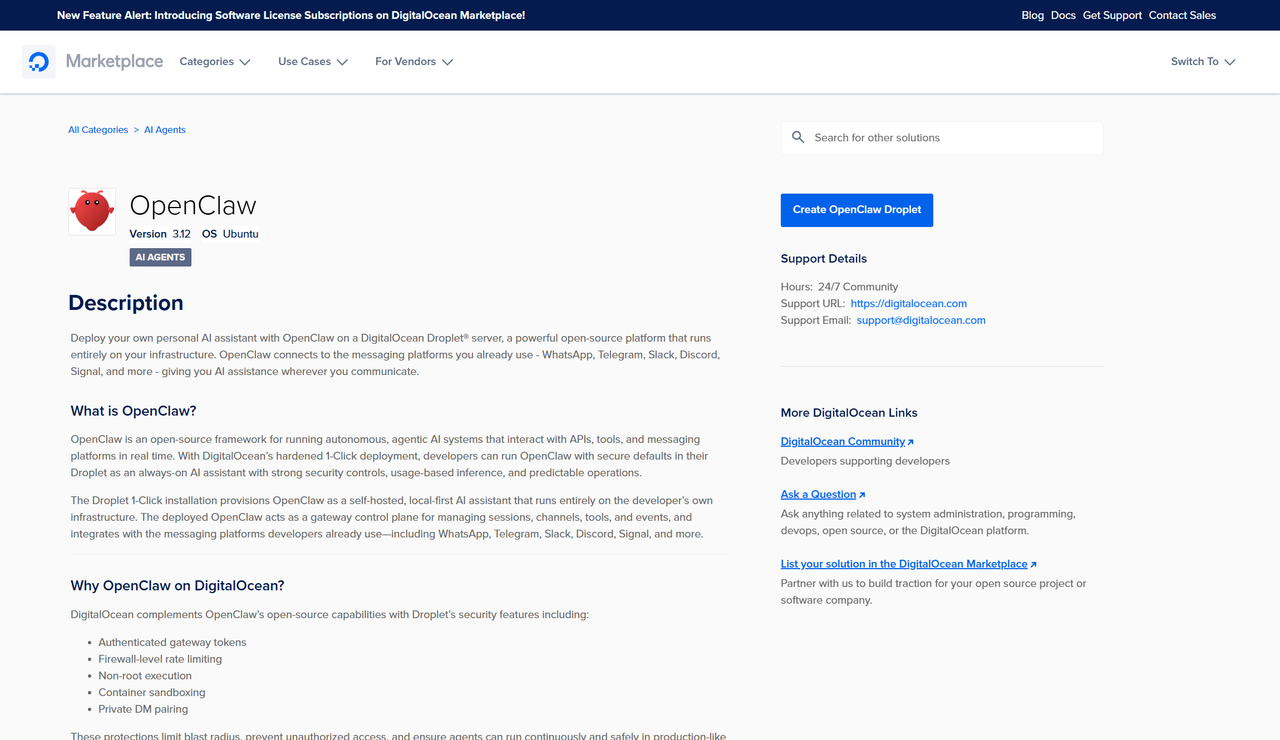

استضافة VPS

تضيف خوادم VPS عزلًا للشبكة يصعب تكراره على جهاز محلي. يقوم نشر OpenClaw المستند إلى Docker في Hostinger تلقائيًا بتعيين منفذ عشوائي وتمكين مصادقة البوابة. تقدم DigitalOcean صورة معززة مماثلة تزيل خطأين شائعين في التكوين. كلاهما نقطة بداية معقولة، لكنهما لا يزالان بحاجة إلى خطوات التعزيز الإضافية الموضحة أدناه.

تأمين الوصول إلى الشبكة

أبقِ البوابة بعيدة عن الإنترنت العام. اربطه بمضيف محلي أو شبكة خاصة، واستخدم جدار الحماية، وقم بالوصول إليه عن بعد عبر VPN مثل Tailscale. تعمل بوابة OpenClaw على المنفذ 18789 بشكل افتراضي، ويُعد ترك هذا المنفذ مكشوفًا أحد أكثر التكوينات الخاطئة شيوعًا التي رأيناها موثقة في الواقع.

إذا كنت تقوم بتشغيل OpenClaw في Docker، لاحظ أن Docker لديه سلاسل إعادة التوجيه الخاصة به والتي تتجاوز قواعد جدار حماية المضيف القياسية. قم بتوجيه القواعد الخاصة بك عبر سلسلة DOCKER-USER للتأكد من تطبيقها. في الشبكات المشتركة، فكر أيضًا في تعطيل بث mDNS: تعلن البوابة عن وجودها من خلال سجلات TXT التي يمكنها الكشف عن مسارات نظام الملفات وتفاصيل اسم المضيف لأي شخص آخر على الشبكة.

بيانات الاعتماد والأذونات

لا تقم مطلقًا بتوصيل OpenClaw بحساباتك الأساسية. قم بإنشاء حسابات مخصصة لأي تطبيقات مراسلة أو خدمات ترتبط بها، واستخدم مفاتيح API منفصلة لكل خدمة، وقم بتعيين حدود الإنفاق حيثما يسمح مزود الخدمة الخاص بك. قم بتخزين بيانات الاعتماد في متغيرات البيئة بدلاً من ملفات تكوين النص العادي، وقم بتقييد أذونات الملفات بحيث تكون الملفات الحساسة قابلة للقراءة فقط بواسطة مالك عملية OpenClaw.

تطبيق نفس ضبط النفس على المهارات. قم فقط بتمكين ما يحتاجه OpenClaw حقًا للمهمة التي بين يديك، ومراجعة الكود المصدري لأي مهارة في ClawHub قبل تثبيته. وبالنظر إلى أن ما يقرب من واحدة من كل خمس مهارات في السوق قد تكون ضارة، فإن التعامل معها على أنها غير موثوقة بشكل افتراضي هو وضع البداية الأكثر أمانًا.

وضع الحماية وسياسة الأداة

تمكين وضع الحماية.

وبدون ذلك، يتم تنفيذ الأوامر بقيود أقل بكثير، مما يوسع بشكل كبير ما يمكن أن يفعله الحقن الفوري الناجح. إذا كنت تستخدم Docker، فقم أيضًا بتعطيل الوصول إلى الشبكة الخارجية لمهام وضع الحماية ما لم يكن لديك سبب محدد للسماح بذلك.

علاوة على وضع الحماية، قم بتكوين سياسة أداة تقييدية. قم بحظر الأوامر الخطيرة بشكل افتراضي، واستخدم القوائم المسموح بها بدلاً من قوائم الرفض حيثما أمكن ذلك، وبالنسبة لأي شيء يمس أنظمة الإنتاج أو البيانات الحساسة، يتطلب موافقة بشرية صريحة قبل أن يتصرف الوكيل.

الرقابة المستمرة

النشر الآمن ليس إعدادًا لمرة واحدة. قم بتمكين تسجيل الجلسة والإجراءات من البداية، بحيث يكون لديك سجل لما ينفذه الوكيل ومتى ولماذا. قم بمراجعة السجلات بانتظام، خاصة في المراحل المبكرة عندما لا تزال تتعرف على الشكل الذي يبدو عليه السلوك الطبيعي.

حافظ على تحديث OpenClaw، وشاهد النصائح الأمنية الخاصة بالمشروع، وقم بإجراء تدقيق أمان OpenClaw بعد أي تغيير في التكوين أو تغيير في إعداد الشبكة لديك. إذا أظهرت السجلات شيئًا غير متوقع، فخذ الأمر على محمل الجد. يتمتع الوكيل بإمكانية الوصول إلى بيانات الاعتماد والملفات الخاصة بك، ويعد اكتشاف الحالات الشاذة مبكرًا أسهل بكثير من التحقيق فيها بعد وقوعها.

التعليقات