- تنشر شركة PlushDaemon المتحالفة مع الصين برامج ضارة من خلال أجهزة التوجيه المخترقة

- تقوم PlushDaemon بنشر LittleDaemon وDaemonLogistics على أجهزة الشبكة

- يمكن للحمولة النهائية، SlowStepper، تشغيل الأوامر ونشر برامج التجسس

تم رصد مجموعة القرصنة المتحالفة مع الصين PlushDaemon بواسطة شركة ESET التي تستهدف أجهزة التوجيه وأجهزة الشبكة الأخرى التي تحتوي على برامج ضارة لشن هجمات على سلسلة التوريد.

ويشير خبراء الأمن السيبراني إلى أن المجموعة نشطة منذ عام 2018، ونفذت حتى الآن هجمات ضد أهداف في الولايات المتحدة ونيوزيلندا وكمبوديا وهونج كونج وتايوان والبر الرئيسي للصين.

تقوم المجموعة بنشر برنامج EdgeStepper المزروع على أجهزة الشبكة من خلال استغلال الثغرات الأمنية في البرامج، أو باستخدام بيانات الاعتماد الإدارية الافتراضية التي لم يتم تغييرها على البنية التحتية المستهدفة.

يقوم PlushDaemon بضرب أجهزة التوجيه ببرامج ضارة

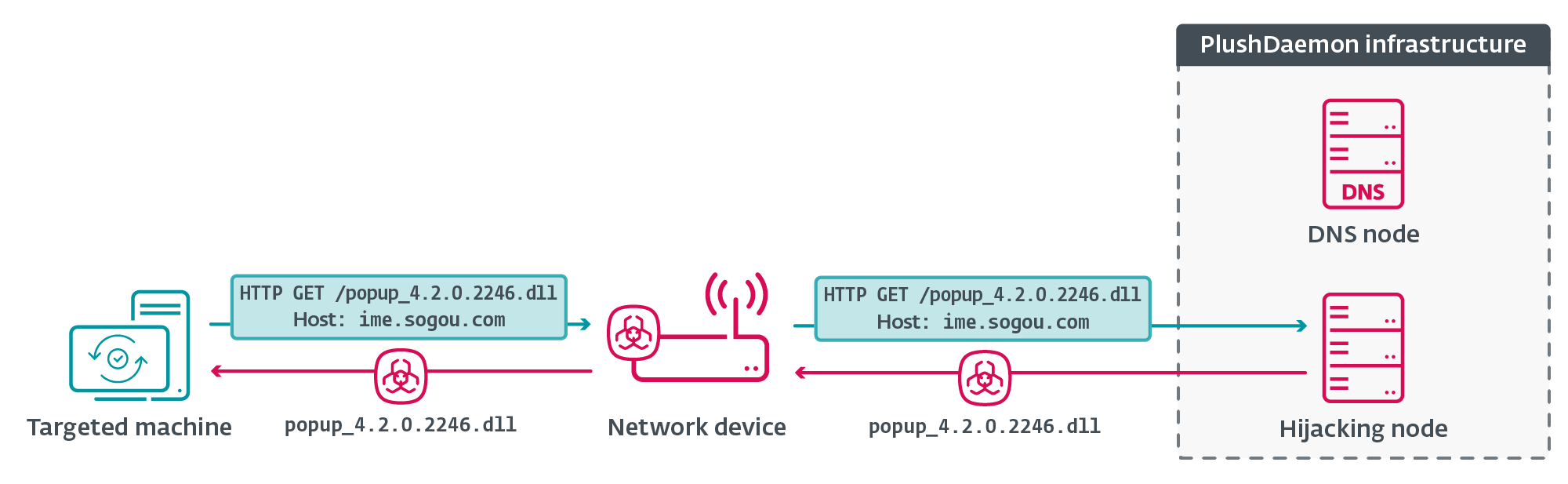

درس باحثو شركة ESET كيفية ظهور الهجوم على طريقة إدخال البرنامج Sogou Pinyin.

بمجرد نشر EdgeStepper، ستبدأ عملية الزرع في إعادة توجيه استعلامات DNS الواردة المتعلقة بتحديثات البرامج إلى عقدة DNS الضارة، والتي تقوم بعد ذلك بتوجيه تحديثات البرامج إلى عنوان IP ضار يُستخدم للاختراق.

بدلاً من تلقي تحديث البرنامج من العقدة الشرعية، يتم تقديم ملف DLL يحتوي على برنامج تنزيل البرامج الضارة LittleDaemon من العقدة المخترقة. يقوم LittleDaemon بعد ذلك بتشغيل برنامج DaemonicLogistics الخبيث الذي يتم تنفيذه في الذاكرة، واسترداد الخطوة الأخيرة في الهجوم: SlowStepper.

يمكن لـ Slowstepper تنفيذ مجموعة من الإجراءات الضارة، مثل سحب معلومات النظام، ونشر برامج التجسس المستندة إلى Python لتسجيل ضغطات المفاتيح وسرقة بيانات الاعتماد، أو تنفيذ الملفات وتشغيل الأوامر. ونظرًا لطبيعة ناقل الهجوم الخاص بـPushDaemon، فإن المجموعة لديها “القدرة على اختراق الأهداف في أي مكان في العالم”.

لمزيد من المعلومات حول مؤشرات التسوية والتفاصيل الفنية حول البرامج الضارة، قم بإلقاء نظرة على أبحاث ESET حول PlushDaemon.

أفضل برامج مكافحة الفيروسات لجميع الميزانيات

التعليقات